Charles激活教程及介绍

一、激活教程二、基本功能简介1、证书安装位置2、SSL也就是HTTPS抓包配置三、其他教程推荐网上太多类似教程,推荐几个比较详细的,本篇不做多余赘述Mac环境:Charles 抓包保姆级教程_charles抓...

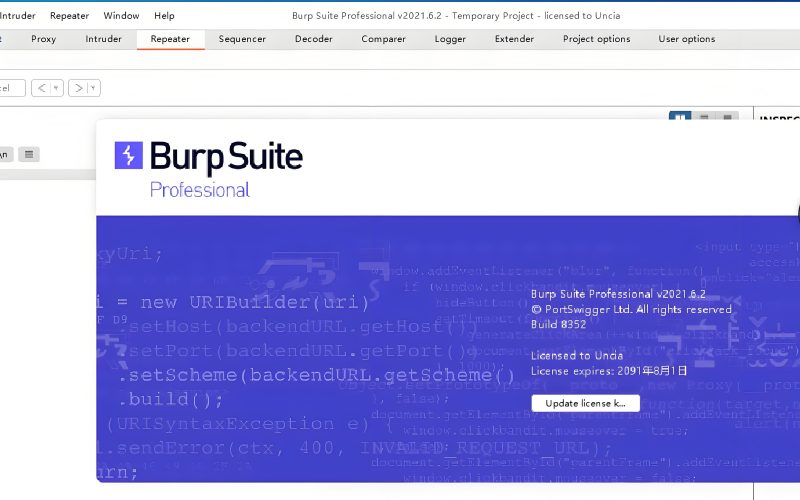

Proxifier 激活教程

一、Windows激活Help → Registration直接点OK则可查看结果二、MacOS 版激活拖动安装记得允许,不管提示啥允许就行Help → Registration激活成功查看激活日期三、易出错部分未点击允许导致无法...

FastJSON 反序列化到底干了啥?一文看懂它是如何利用反射机制的!

🔍 剖析FastJSON 反序列化是如何利用的反射机制 📌 一、反序列化是什么? 反序列化(Deserialization):将字符串形式的数据(如 JSON)转成 Java 对象的过程。 举个例子,有一个 Java 类: p...

注解中的 SpEL 表达式执行原理与注入风险详解

🚨注解中的 SpEL 表达式执行原理与注入风险详解 —— 从 @Value 到 @PreAuthorize,揭开注解里的动态表达式黑盒 🧩 一、概述 Spring 中很多注解都支持 SpEL 表达式(Spring Expression Language...

别再只测 1+1!SpEL 注入黑盒实战还有这些高阶姿势

🔍 SpEL 黑盒探测不止靠 1+1,还可以这样搞! 提到 SpEL 注入,很多人黑盒测试的第一反应就是试试 1+1 看看会不会变成 2。但真正在实战中,SpEL 的“藏身之处”远不止那么简单!它可能伪装在表...

SpEL 注入全网最通俗解释!看完源码审计轻松拿下!

🌱 什么是 SpEL 注入? SpEL 全称是 Spring Expression Language(Spring 表达式语言),是 Spring 框架中的一种表达式语法,用来在 Java 代码或配置中动态计算值。 SpEL 注入就是攻击者通过构...

一文看懂 JSON.parse 背后的安全隐患与黑盒利用方法

一文看懂 JSON.parse 背后的安全隐患与黑盒利用方法 🔍 一段简单的 JSON 解析代码,可能是一次严重的原型污染、提权绕过、服务瘫痪的开始。本文深入解析 JSON.parse() 的安全风险、攻击方式,并...

DNS 一响,漏洞登场!FastJSON 不出网探针全攻略

🧨 FastJSON “不出网验证” 全解析 从一次普通的 POST 请求,如何判断目标后端用了 FastJSON?还能不能打?是否开启了 AutoType?今天给你掰开揉碎讲清楚:如何在“目标无法访问公网”的条件下...

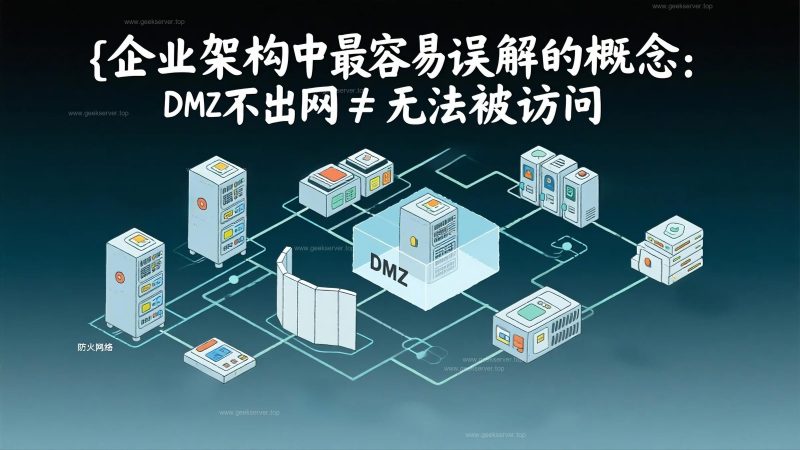

企业架构中最容易误解的概念:DMZ 不出网 ≠ 无法被访问

🔐 “DMZ 边界服务器不出网” 到底是什么意思? 在企业网络中: “不出网” 并不代表这个服务器完全不能发送任何网络请求; 它的含义是:“不能主动访问互联网公网”,特别是 HTTP、HTTPS、FTP...

渗透测试实战:FastJSON漏洞如何在黑盒场景中精准触发?

🧨 FastJSON 渗透实战指南 1️⃣ 什么是 FastJSON? FastJSON 是阿里巴巴开源的一款高性能 Java JSON 解析库,用于将 JSON 字符串转换为 Java 对象,或将 Java 对象序列化为 JSON。 👉 开发者最...